ノーコードでクラウド上のデータとの連携を実現。

詳細はこちら →CData Connect Cloud の詳細はコチラ。

30日間無償トライアルへ

CData

こんにちは!リードエンジニアの杉本です。

TēPsは、API を介して EC モール、受注管理システム、Google スプレッドシートやチャットツールなど、日々の業務で利用するさまざまなサービスや機能を自由に組み合わせ、プログラミングの知識や経験がなくても、自社独自の業務を自動化できるiPaaS です。

そんなTēPs はAmazon セラーセントラルやYahoo! ショッピング、ShopifyといったEC 系のコネクタが多数提供されていましたが、CData Connect Cloud 向けのコネクターを提供しています。本記事ではこのCData Connect Cloud のコネクタを使ってAlloyDB のデータをkintone に連携する手順を解説します。

CData Connect Cloud は、AlloyDB データのクラウド to クラウドの仮想OData インターフェースを提供し、TēPs からリアルタイムにAlloyDB データへ連携することができます。

以下のステップを実行するには、CData Connect Cloud のアカウントが必要になります。こちらから製品の詳しい情報とアカウント作成、30日間無償トライアルのご利用を開始できますので、ぜひご利用ください。

TēPs でAlloyDB データをリアルタイムで操作するには、Connect Cloud からAlloyDB に接続し、コネクションにユーザーアクセスを提供してAlloyDB データのOData エンドポイントを作成する必要があります。

必要であれば、Connect Cloud 経由でAlloyDB に接続するユーザーを作成します。

OAuth 認証をサポートしていないサービス、アプリケーション、プラットフォーム、またはフレームワークから接続する場合は、認証に使用するパーソナルアクセストークン(PAT)を作成できます。きめ細かなアクセス管理を行うために、サービスごとに個別のPAT を作成するのがベストプラクティスです。

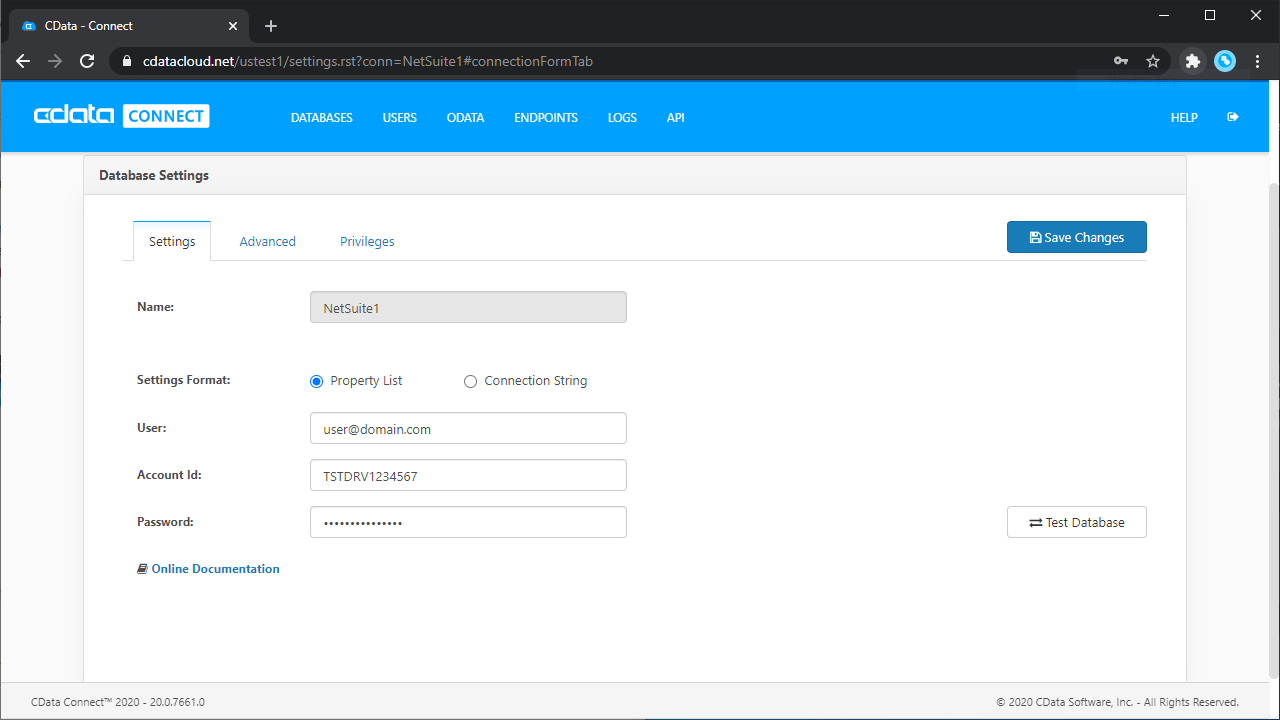

CData Connect Cloud では、簡単なクリック操作ベースのインターフェースでデータソースに接続できます。

AlloyDB に接続するには、次の接続プロパティが必要です。

標準認証で接続する場合は、これ以上のアクションは必要ありません。

CData 製品がサポートしている他の認証方法では、AlloyDB サーバー上のpg_hba.conf ファイルで有効化する必要があります。

AlloyDB サーバーでの認証の設定については、こちらを参照してください。

MD5

pg_hba.conf ファイルのauth-method をmd5 に設定すると、MD5 パスワード検証を使用して認証できます。

SASL

CData 製品は、SASL(特にSCRAM-SHA-256)でパスワードを検証することで認証できます。

この認証方法を使用するには、pg_hba.conf ファイルのauth-method をscram-sha-256 に設定します。

Kerberos 認証は、CData 製品が接続を試行している際にAlloyDB サーバーで開始されます。この認証方法を有効化するには、AlloyDB

サーバーでKerberos を設定します。AlloyDB サーバーでのKerberos 認証の設定を完了したら、CData 製品からKerberos

認証を行う方法については、ヘルプドキュメントの「Kerberos

の使用」セクションを参照してください。

AlloyDB に接続したら、目的のテーブルのOData エンドポイントを作成します。

コネクションとOData エンドポイントを設定したら、TēPs からAlloyDB データに接続できます。

それではTēPs 側で連携用のフレーズ(一連の処理をまとめたもの)を作成していきましょう。

フレーズを作成したら処理を追加していきます。

次に取得したテーブルデータをループする処理を追加します。

最後にループの中でkintone への登録処理を作成します。

これでフレーズの作成は完了です。それでは画面右上の再生ボタンからフレーズを実行してみましょう。

このように、CData Connect Cloudを経由することで、API 側の複雑な仕様を意識せずにTēPs 各種クラウドサービスと連携できます。他にも多くのデータソースに対応するCData Connect Cloud の詳細をこちらからご覧ください。