ノーコードでクラウド上のデータとの連携を実現。

詳細はこちら →CData Software Japan - ナレッジベース

Latest Articles

- MySQL のデータをノーコードでREST API として公開する方法:CData API Server

- CData Sync AMI をAmazon Web Services(AWS)で起動

- Connect Cloud Guide: Derived Views, Saved Queries, and Custom Reports

- Connect Cloud Guide: SSO (Single Sign-On) and User-Defined Credentials

- Connect Cloud クイックスタート

- Shopify APIのバージョンアップに伴う弊社製品の対応について

Latest KB Entries

- DBAmp: Serial Number Expiration Date Shows 1999 or Expired

- CData Drivers のライセンスについて

- Spring4Shell に関する概要

- Update Required: HubSpot Connectivity

- CData Sync で差分更新を設定

- Apache Log4j2 Overview

ODBC Drivers

- [ article ] DocuSign データからSQL Server ...

- [ article ] Power View でのStripe データのインポートとビジュアライズ

- [ article ] Linux 上でLDAP データに接続するGo アプリケーションを作成する方法

- [ article ] データ統合ツールQlik Replicate を使ってAmazon Marketplace ...

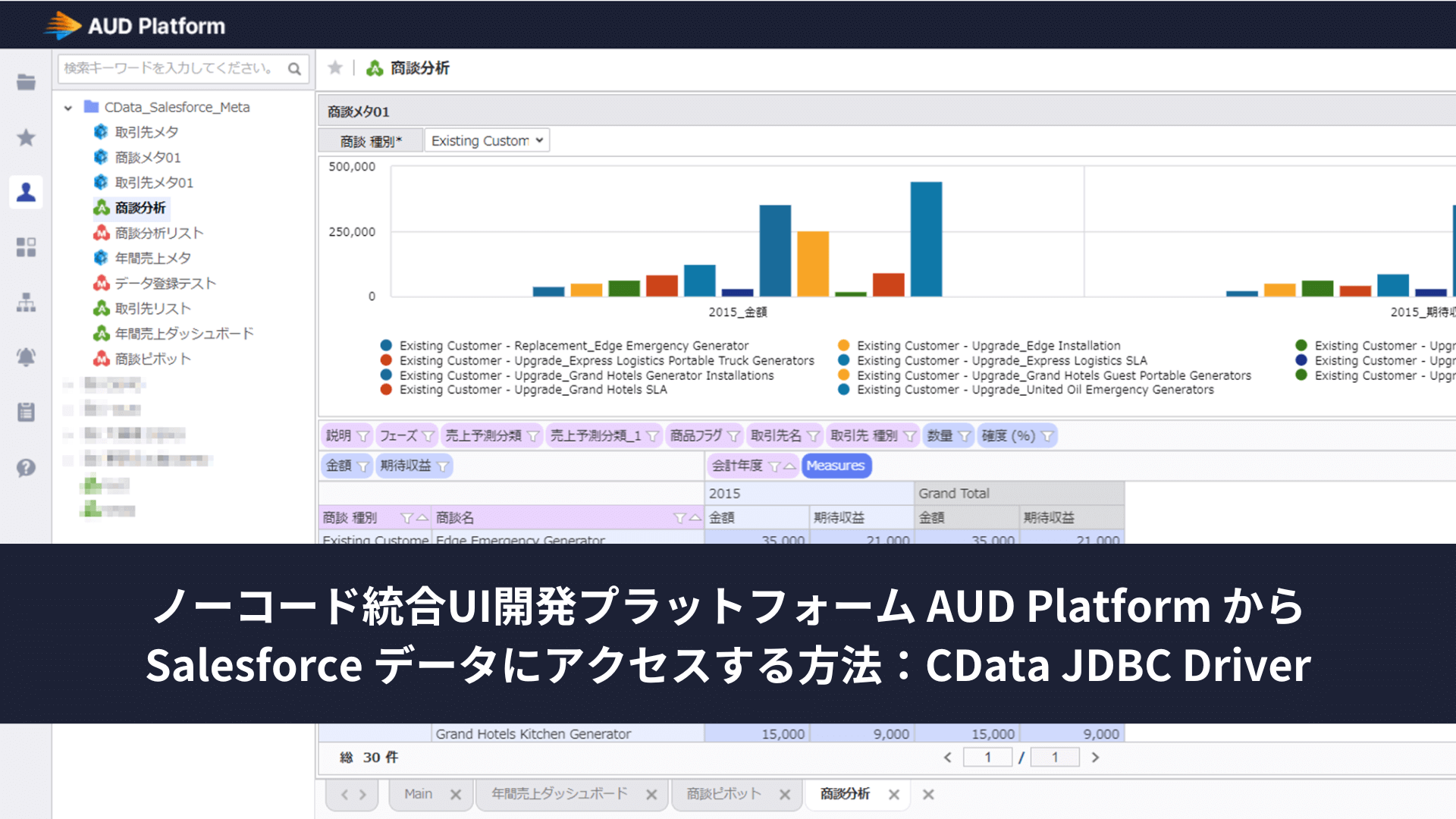

JDBC Drivers

- [ article ] Google Cloud Data Fusion でGmail データを扱う方法:CData ...

- [ article ] PowerBuilder からLinkedIn Ads データに連携

- [ article ] Servoy でHarperDB に接続されたWeb アプリを構築

- [ article ] Phoenix データをDataSpider Servista の連携先として使う方法

SSIS Components

- [ article ] SSIS を使ってSurveyMonkey データをSQL Server にインポート

- [ article ] Twitter Ads データからSQL Server ...

- [ article ] Asana をSSIS 経由でSQL サーバーにバックアップする

- [ article ] SAP Hybris C4C データからSQL Server ...

ADO.NET Providers

- [ article ] ADO.NET 経由でTIBCO Spotfire でExact Online ...

- [ article ] エンタープライズサーチのNeuron にAdobe Analytics データを取り込んで検索利用

- [ article ] LINQ to LDAP データに連携してみた

- [ article ] Entity Framework 6 からCloudant データに連携

Excel Add-Ins

- [ article ] StiLL からCData Software ODBC Driver を使ってFreshdesk ...

- [ article ] CDATAQUERY 関数を使って、Excel スプレッドシートにOData を自動挿入

- [ article ] CDATAQUERY 関数を使って、Excel スプレッドシートにSybase IQ を自動挿入

- [ article ] Microsoft Power BI Designer でCData Software ODBC ...

API Server

- [ article ] Tableau Server でODataに接続されたダッシュボードを公開

- [ article ] クラウドRPA BizteX Connect でExcel データにアクセス

- [ article ] OData データを使ったCrystal Reports を発行

- [ article ] ノーコードアプリ開発ツールSAP Build Apps(AppGyver)でExcel ...

Data Sync

- [ article ] Azure Synapse へのGreenplum データのETL/ELT ...

- [ article ] Sage 200 データを複数のデータベースにレプリケーション。

- [ article ] PostgreSQL へのQuickBooks Online データのETL/ELT ...

- [ article ] Google Cloud SQL へのRedis データのETL/ELT ...

Windows PowerShell

- [ article ] PowerShell からBox データに接続してデータの更新・挿入・削除を実行する方法

- [ article ] GMO MakeShop データをPowerShell でMySQL にレプリケーションする方法

- [ article ] Raisers Edge NXT データをPowerShell script でSQL Server ...

- [ article ] PowerShell からMarketo データに接続してデータの取得・更新・挿入・削除・CSV ...

FireDAC Components

- [ article ] Delphi のSalesloft データへのデータバインドコントロール

- [ article ] Delphi のAzure Data Catalog データへのデータバインドコントロール

- [ article ] Delphi のDynamics GP データへのデータバインドコントロール

- [ article ] Delphi のStripe データへのデータバインドコントロール