ノーコードでクラウド上のデータとの連携を実現。

詳細はこちら →

CData

こんにちは!ドライバー周りのヘルプドキュメントを担当している古川です。

本記事で紹介している手法は、2023年現在ご利用いただけなくなっております。SharePoint リストへの外部データの連携については、以下の記事の方法をご確認ください。

CData Arc を使ってSQL Server のデータをSharePoint Online のリストにノーコードで連携CData API Server およびADO.NET Provider for AmazonAthena (または他の240+ ADO.NET Providers) を組み合わせて利用することで、SharePoint でAmazon Athena にアクセス および更新することができます。 この記事では、常に最新状態のAmazon Athena を外部リクエストとして作成する方法を説明します。外部コンテンツタイプをテンプレートとして使用し、外部リストを作成します。外部コンテンツタイプは、モバイルおよびその他のオンラインアプリケーション用のリアルタイムデータストリーミングプロトコルであるOData を介した接続を可能にします。API Server は、Amazon Athena フィードのOData プロデューサーです。

API Server を設定した後、Amazon Athena に接続できる外部リストの作成方法は、以下の基本的な3つのステップによって構成されます。

この記事は、以下のタスクを実行する方法についても説明します。

以下のステップに従って、安全なAmazon Athena OData サービスの作成を開始します。

API Server は独自のサーバーで実行されます。Windows では、スタンドアロンサーバーまたはIIS を使用して展開できます。Java サーブレットコンテナで、API Server WAR ファイルをドロップします。詳細とハウツーについては、ヘルプドキュメントを参照してください。

API Server は、Microsoft Azure、Amazon EC2、Heroku にも簡単にデプロイできます。

API Server とADO.NET Provider for AmazonAthena を展開した後、[Settings]->[Connections]をクリックし、API Server 管理コンソールで新しい接続を追加してAmazon Athena に接続するために必要な認証値とその他の接続プロパティを指定します。

Amazon Athena リクエストの認証には、アカウントの管理のクレデンシャルか、IAM ユーザーのカスタムPermission を設定します。 AccessKey にAccess Key Id、SecretKey にはSecret Access Key を設定します。

AWS アカウントアドミニストレータとしてアクセスできる場合でも、AWS サービスへの接続にはIAM ユーザークレデンシャルを使用することが推奨されます。

IAM ユーザーのクレデンシャル取得は以下のとおり:

AWS ルートアカウントのクレデンシャル取得は以下のとおり:

EC2 インスタンスからCData 製品を使用していて、そのインスタンスにIAM ロールが割り当てられている場合は、認証にIAM ロールを使用できます。 これを行うには、UseEC2Roles をtrue に設定しAccessKey とSecretKey を空のままにします。 CData 製品は自動的にIAM ロールの認証情報を取得し、それらを使って認証します。

多くの場合、認証にはAWS ルートユーザーのダイレクトなセキュリティ認証情報ではなく、IAM ロールを使用することをお勧めします。 代わりにRoleARN を指定してAWS ロールを使用できます。これにより、CData 製品は指定されたロールの資格情報を取得しようと試みます。 (すでにEC2 インスタンスなどで接続されているのではなく)AWS に接続している場合は、役割を担うIAM ユーザーのAccessKeyと SecretKey を追加で指定する必要があります。AWS ルートユーザーのAccessKey およびSecretKey を指定する場合、 ロールは使用できません。

多要素認証を必要とするユーザーおよびロールには、MFASerialNumber およびMFAToken 接続プロパティを指定してください。 これにより、CData 製品は一時的な認証資格情報を取得するために、リクエストでMFA 認証情報を送信します。一時的な認証情報の有効期間 (デフォルトは3600秒)は、TemporaryTokenDuration プロパティを介して制御できます。

AccessKey とSecretKey プロパティに加え、Database、S3StagingDirectory、Region を設定します。Region をAmazon Athena データがホストされているリージョンに設定します。S3StagingDirectory をクエリの結果を格納したいS3内のフォルダに設定します。

接続にDatabase が設定されていない場合は、CData 製品はAmazon Athena に設定されているデフォルトデータベースに接続します。

SharePoint はOData 3.0 データソースを消費します。[Settings]->[Server]をクリックし、[Default OData Version]メニューで[OData 3.0]を選択すると、SharePoint との互換性を得るためにAPI Server を構成できます。

次に、[Settings]->[Resources]をクリックしてAPI Server にアクセスを許可するAmazon Athena エンティティを選択できます。

作成するOData サービスを決定したら、[Settings]->[Users]をクリックしてユーザーを承認します。API Server は、認証トークンベースの認証を使用して主要な認証スキームをサポートします。IP アドレスに基づいてアクセスを制限することもできます。デフォルトでは、ローカルマシンへの接続のみが制限されています。SSL を使用して、接続を認証及び暗号化することができます。

外部コンテンツタイプとは、SharePoint アプリからAmazon Athena へのコア接続を提供するスキーマです。任意のOData クエリのスキーマを作成できます。$sharepoint クエリ文字列パラメータを使用して、必要なオプションを渡すことができます。以下は、.ect ファイルでスキーマを返すリクエストの例です。

https://my-server:8032/api.rsc/Customers?$sharepoint=AuthMode:Passthrough&@authtoken=my-authtoken

簡単にするために、authtoken はクエリ文字列で渡され、.ect のリクエストを認証することに注意してください。これはデフォルトでは有効になっていないため、この方法を使用してAPI Server への認証を行う場合は、settings.cfg ファイルに次のようなエントリを追加する必要があります。

[Application]

AllowAuthtokenInUrl = true

settings.cfg ファイルはデータディレクトリにあります。.NET エディションでは、データディレクトリはアプリケーションルートのapp_data サブフォルダにあります。Java エディションでは、データディレクトリの場所はオペレーティングシステムによって異なります。

.ect を作成したら、以下のステップに従って、SharePoint Online またはオンプレミスのSharePoint インストールにインポートできます。

SharePoint サーバーの全体管理ポータルに移動し、リンクをクリックしてサービスアプリケーションを管理します。 表示されるページで[Business Data Connectivity Service]をクリックします。メニューで[External Content Types]を選択し、[Import]をクリックします。[BDC Model]セクションで[Choose File]をクリックし、ダイアログで.ect ファイルを選択します。

SharePoint 管理センターで、クイック起動メニューから[BCS]をクリックし、[Manage BDC Models and External Content Types]をクリックします。表示されるページのメニューで[External Content Types]を選択し、[Import]をクリックします。[BDC Model]セクションで[Choose File]をクリックます。

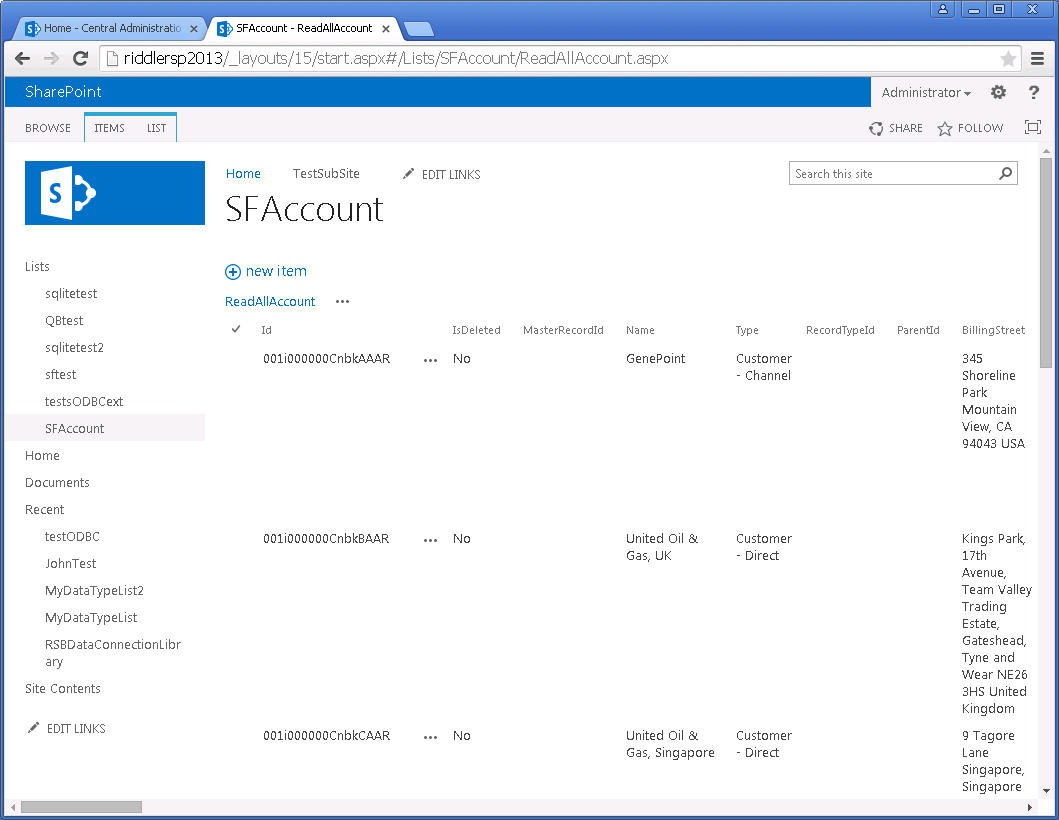

Amazon Athena へのアクセスと変更が可能なSharePoint アプリを作成できます。

SharePoint には、OData ソースの外部リストから取得できるデータの量にリミットがあります。外部リストは、デフォルトで30 項目のページに結果を表示します。ページングサイズを変更するには、デフォルトビューの設定で[Item Limit]プロパティを設定できます。もしくはカスタムWeb パーツを作成し、外部リストのデータを表示することもできます。

SharePoint 2013 では、外部データソースへの要求は、バンドのスロットルコントロールによって制限されます。これは、Set-SPBusinessDataCatalogThrottleConfig コマンドを実行します。SharePoint Online では、外部データソースへの要求がServer Resource Quota とスロットルコントロールによって制限されます。これを回避するためにデータのリクエストにフィルタを適用できます。

API Server は、返される行数のデフォルトの制限を500 に設定します。$sharepoint クエリ文字列パラメータにlimit オプションを追加し、その値を0 に設定することで、この制限を無効にできます。

外部コンテンツタイプにアクセスするためにパススルー認証を使用するには、AuthMode オプションをパススルーに設定します。

Kerberos 認証を使用している場合は、これらのユーザーをAPI Server に追加する必要があります。 Kerberos 認証を使用していない場合は、NTLM などの別の形式のWindows 認証を使用している可能性があります。

ユーザーがNTLM 認証を介して認証し、SharePoint のBusiness Connectivity Service (BCS) でパススルー認証を使用している場合、SharePoint はデフォルトのIIS アカウントを使用して外部Web サービスに接続します。 このアカウントは、多くの場合NT AUTHORITY\IUSR アカウントです。 このユーザーにCData API Server へのアクセスを許可します。

API Server でWindows 認証を有効にするためのガイドについては、ヘルプドキュメントを参照してください。

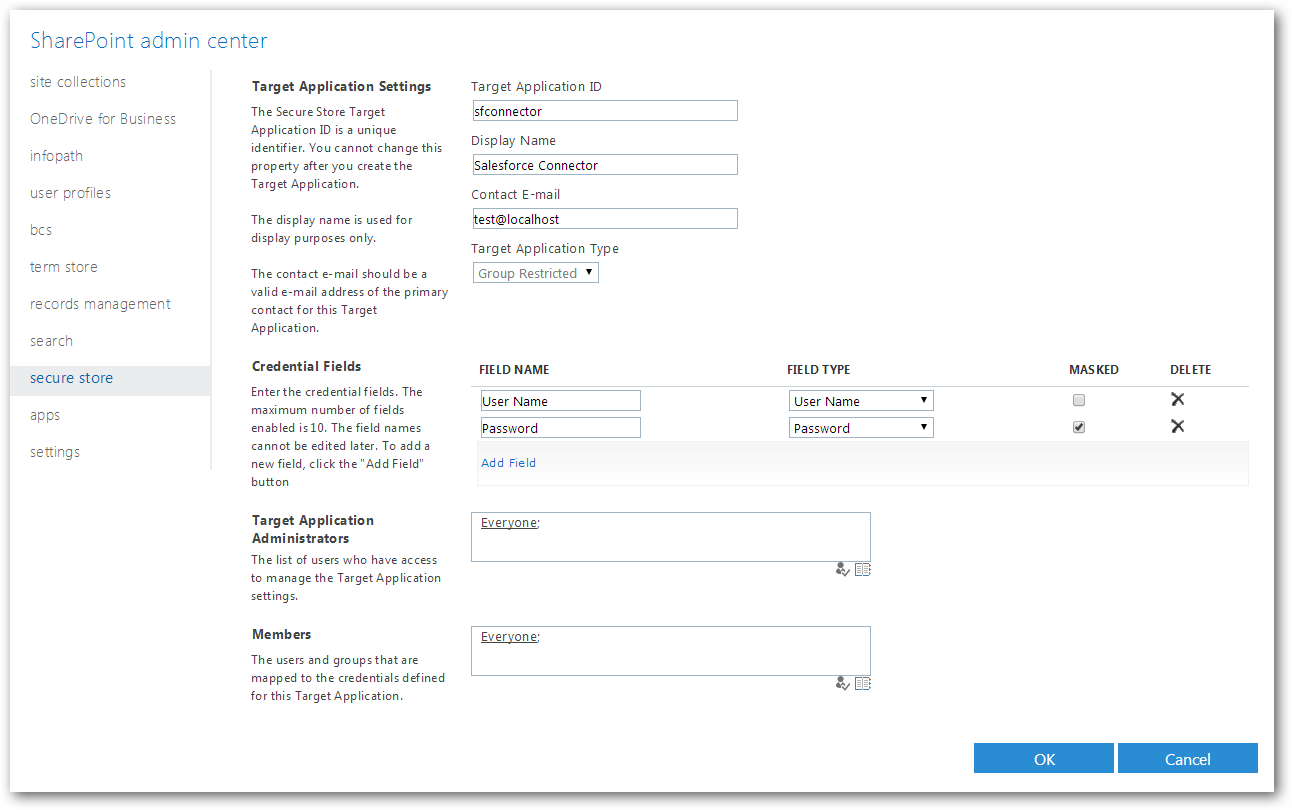

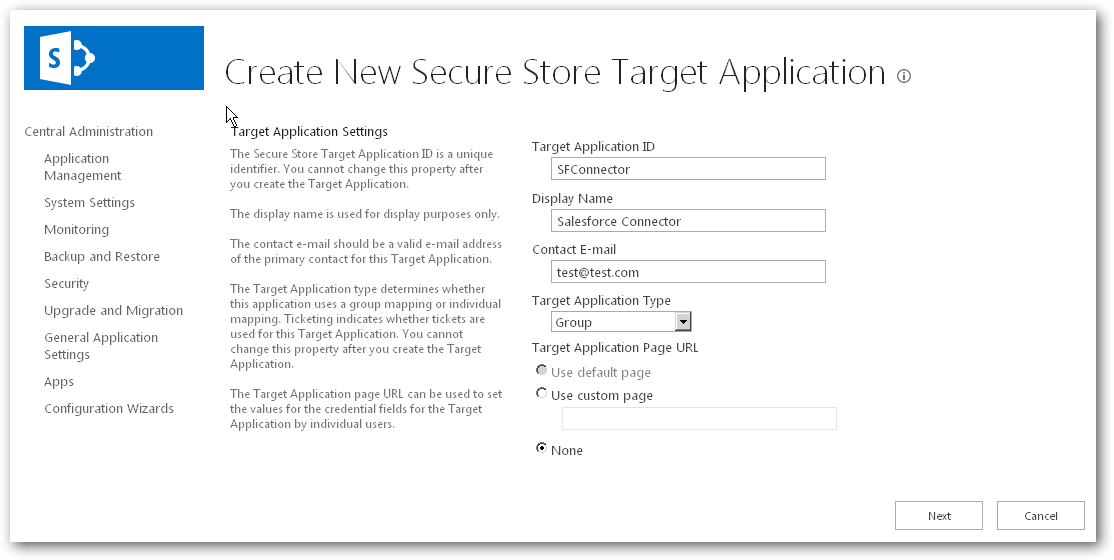

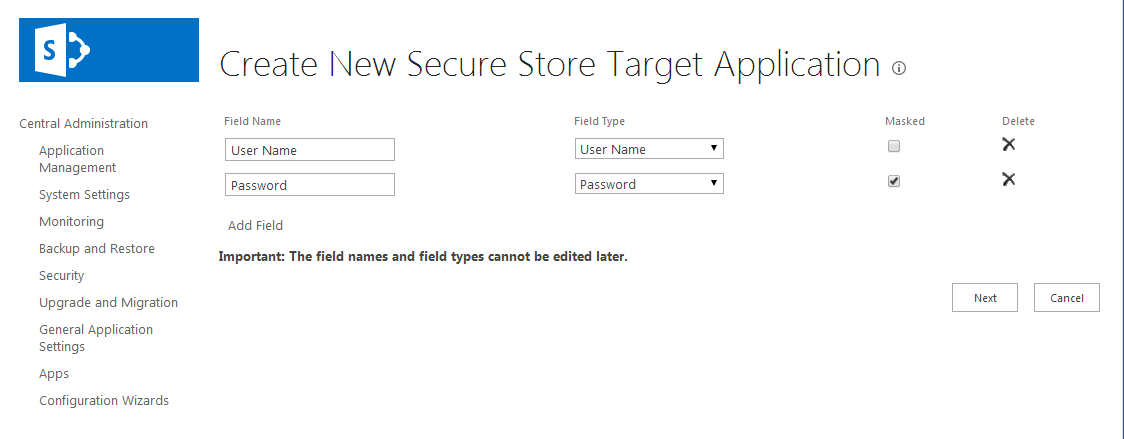

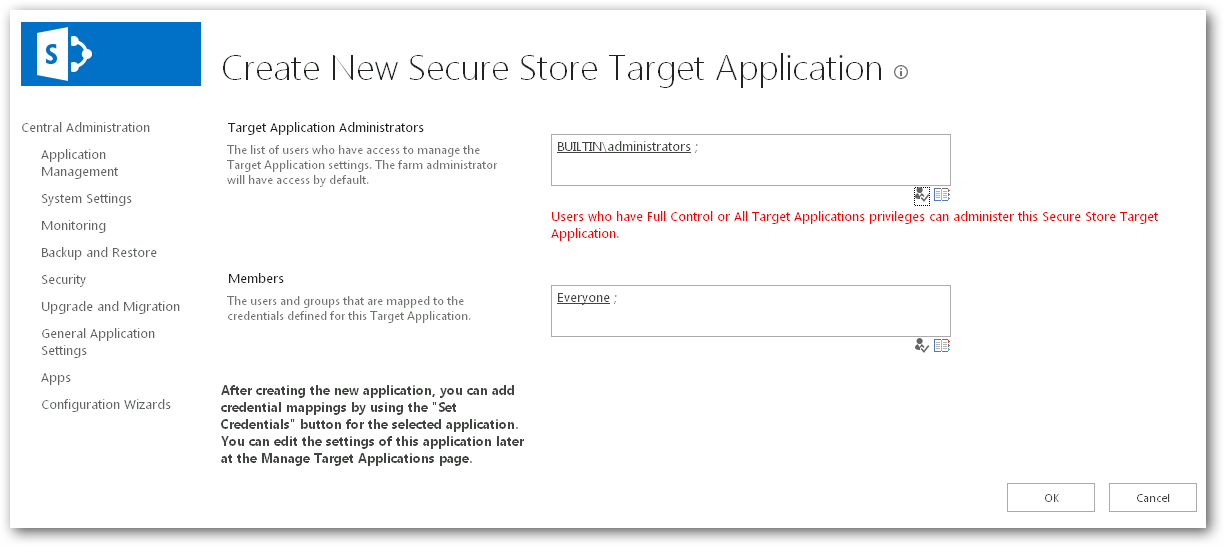

次のセクションでは、はじめにAPI Server に追加されたユーザーの資格情報を使用し、API Server に対してSharePoint ユーザーを認証するセキュアストアターゲットアプリケーションを作成します。次に、外部コンテンツタイプを作成し、セキュアストアの資格情報で認証するように構成します。

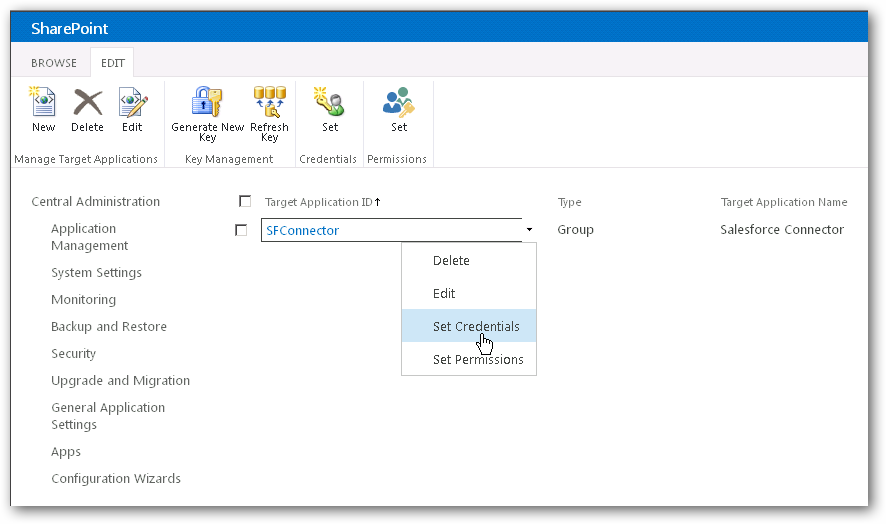

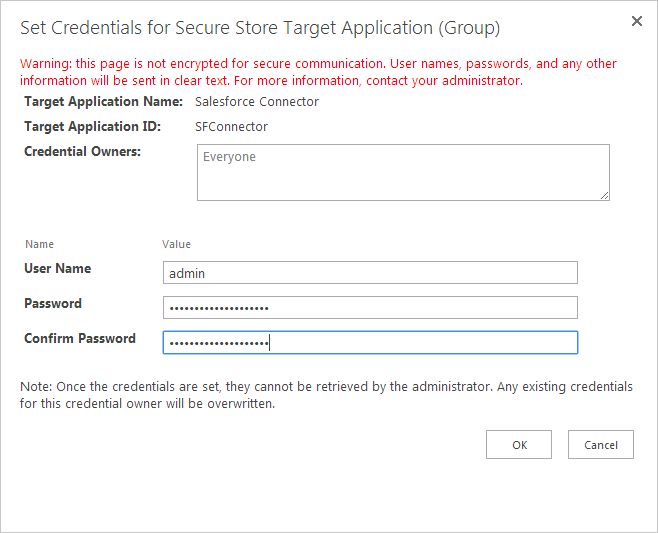

ターゲットアプリケーションを作成したら、API Server ユーザーの資格情報をセキュアストアに保存します。

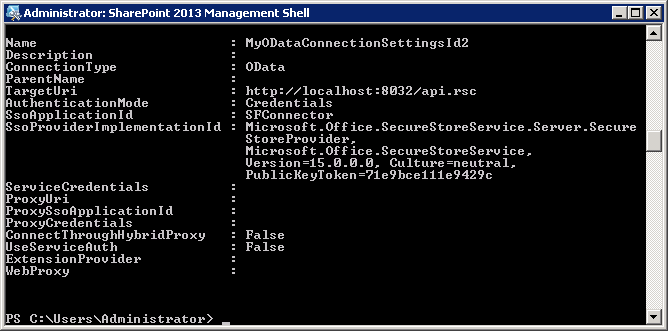

次に、新しい接続設定オブジェクトを作成します。

最後に、外部コンテンツタイプを作成し、SharePoint Online にインポートして外部リストを作成します。

https://my-server/api.rsc/Customers?$filter=CustomerId eq '12345'&$sharepoint=AuthMode:Credentials,TargetApplicationId:my-target-application-Id,ODataConnectionSettingsId:my-odata-connection-settings-Id

新しいセキュアストアターゲットアプリケーションを作成したら、以下のステップに従ってSharePoint のユーザーがAPI Server にアクセスするときに提供する資格情報を設定します。

SharePoint 管理シェルのインスタンスを開き、新しいSharePoint 接続オブジェクトを初期化します。接続オブジェクトはサイト固有のものであることに注意してください。

New-SPODataConnectionSetting -AuthenticationMode Credentials -ServiceAddressURL http://my-server/api.rsc -ServiceContext http://myspsite/ -Name MyODataConnectionSettingsId -SecureStoreTargetApplicationId my-target-application-Id

以下の出力は、コマンドが正常に実行されたことを示しています。

最後のステップでは、SharePoint で公開するテーブルの外部コンテンツタイプを作成し、セキュアストアからの資格情報で認証するように構成してからSharePoint にインポートします。

http://my-server/api.rsc/Account?$filter=Industry eq 'Floppy Disks'&$sharepoint=AuthMode:Credentials,TargetApplicationId:my-target-application-Id,ODataConnectionSettingsId:my-odata-connection-settings-Id